Cybercrime – so schnell wird man zum Opfer

Bericht über einen realen Schadensfall und welche Schutzmaßnahmen wirken

Cybercrime wirkt abstrakt und scheint weit weg zu sein - bis es einen selbst trifft.

Der hier geschilderte Fall hat sich tatsächlich ereignet und zeigt, wie raffiniert die Betrüger vorgehen. Man fragt sich unwillkürlich, ob man selbst vor einem solchen Szenario gefeit wäre.

- Firma A mahnt eine offene Rechnung über rund 250.000,-- € bei Firma B ein. Firma B hat die offene Rechnung bereits bezahlt und ignoriert die Mahnung.

- Nach der 2. Mahnung reagiert Firma B und gibt an, den Betrag bereits vor 30 Tagen überwiesen zu haben.

- Es stellt sich heraus, dass Firma B die 250.000,00 € an ein falsches Konto überwiesen hat.

- Das Geld ist weg.

Was zunächst nach einem Irrtum bei der Überweisung von Firma B aussieht, entpuppt sich in weiterer Folge als ein akribisch und lang vorbereiteter Betrug.

Firma B stand im E-Mail-Verkehr mit dem (vermeintlichen) Finanzleiter von Firma A. Dabei wurde Firma B über eine angeblich neue Kontoverbindung von Firma A im Ausland informiert. Firma B hat sämtliche Forderungen an das ausländische Konto des Betrügers überwiesen.

Wie konnte es so weit kommen?

Der Betrüger war in den Besitz des E-Mail-Passworts eines der beiden Kontakte gekommen, hat über Monate hinweg den Schriftverkehr beobachtet und konnte sich so zielgerichtet sein Opfer aussuchen.

Für die beiden Personen in Firma A und B legte der Betrüger dann neue, sehr ähnlich lautende E-Mail-Konten an und registrierte dafür sogar eigene Domains. Er schleuste sich in weiterer Folge derart geschickt in den E-Mail-Verkehr zwischen A und B ein, dass die Firmen nicht mehr untereinander, sondern jeweils mit dem Betrüger per E-Mail kommunizierten.

Die E-Mails hatten echte Signaturen und die Absender haben sich lediglich durch ein einzelnes Zeichen in der Domain der E-Mail-Adresse unterschieden. Damit fiel niemandem auf, dass die E-Mails gefälscht waren.

So konnte der Betrüger einerseits Firma A beruhigen, dass der Betrag in Kürze bezahlt werde und andererseits Firma B dazu bringen, den offenen Betrag auf ein neues Konto im Ausland zu überweisen.

Wie kann man sich vor einer solchen Vorgehensweise schützen?

Neben der absolut unerlässlichen Aufklärung der Mitarbeiter stehen auch technische Maßnahmen zur Verfügung.

Folgende technische Möglichkeiten empfehlen wir mit Microsoft 365:

- Multi-Faktor-Authentifizierung (auch 2-Faktor-Authentifizierung, abgekürzt MFA oder 2FA)

• Bekannt auch vom Online-Banking. Beim Login ist der Zugriff auf den E-Mail-Account neben dem Kennwort durch einen weiteren Faktor gesichert. Beispielsweise durch Freigabe über einen Smartphone App.

• Die Multi-Faktor-Authentifizierung ist eine der einfachsten und effizientesten Möglichkeiten, die Sicherheit in Ihrem Unternehmen zu verbessern. - Separate Admin-Konten

• Verwenden Sie Admin-Konten ausschließlich zur Administration.

• Admins sollten einen separaten Nutzeraccount für den normalen (nicht-administrativen) Gebrauch haben und den Admin-Account konsequent nur für Admin-Tätigkeiten nutzen. - Schutz gegen Malware durch Blockieren von Anhängen

• Der Begriff „Malware“ – ein Zusammenschluss der Wörter „Malicious“ (schädlich) und „Software“ – beschreibt schädliche Programme jeder Art auf Computern oder mobilen Geräten.

• Mit dem Blockieren gefährlicher Dateitypen (z. B. .js, .scr, .exe, .vbs, .wcs, .wbs, .wsh, .wsf, .vbe) schützt man sich vor Malware. - Automatische E-Mail-Weiterleitung verhindern

• Hacker könnten sich so sämtlichen Mailverkehr weiterleiten, ohne dass der betroffene User davon etwas mitbekommt.  Arbeiten mit verschlüsselten E-Mails

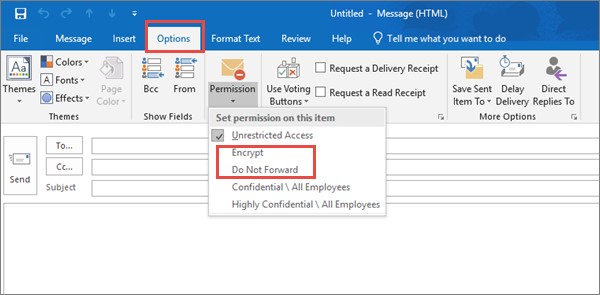

Arbeiten mit verschlüsselten E-Mails

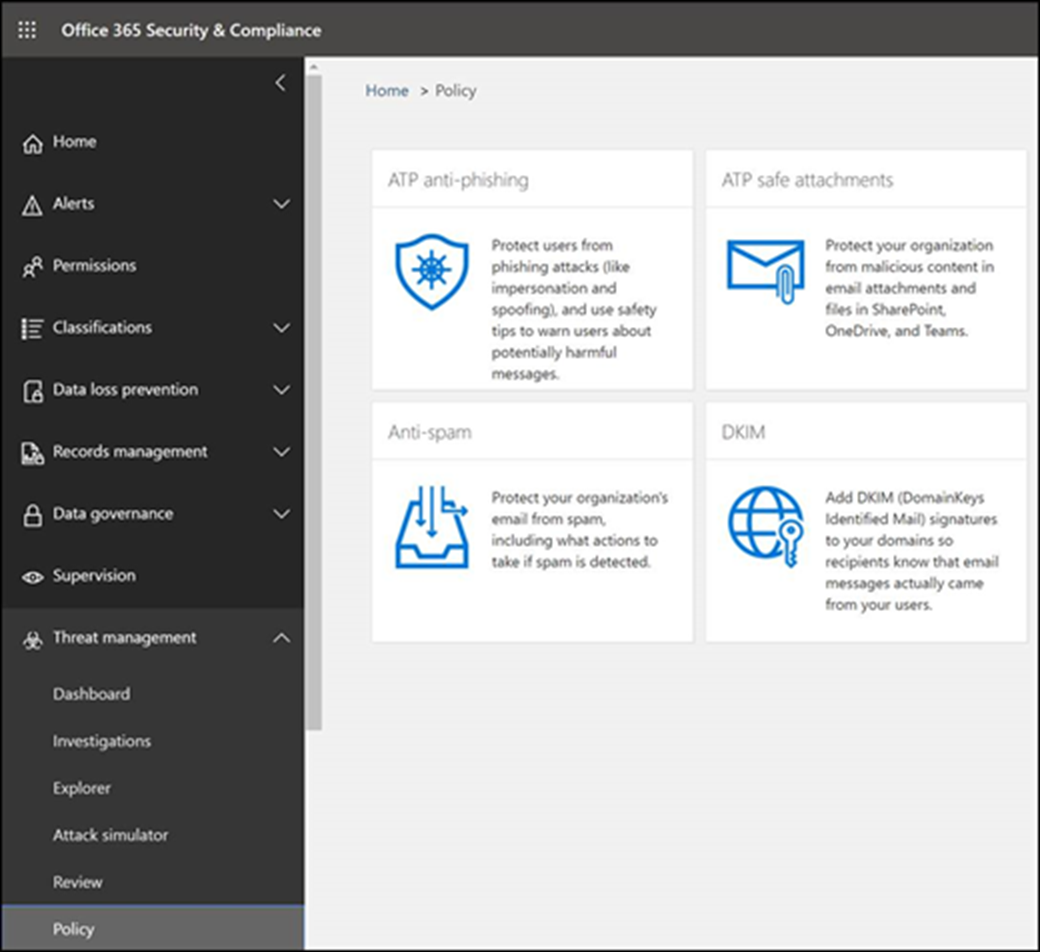

• Die Verschlüsselung von E-Mails hilft dabei, zu gewährleisten, dass nur die rechtmäßigen Empfänger den Inhalt des E-Mails sehen können.- E-Mail vor Phising-Attacken schützen

• Der Begriff kommt von fishing (angeln). Es ist ein Versuch, über gefälschte E-Mails an persönliche Daten des Empfängers zu kommen (z. B. Kennwörter)

• Microsoft 365 bietet mit Microsoft Defender Schutz vor Pishing-Attacken, alternativ empfehlen wir auch die Sicherheitssoftware von Trend Micro. - Schutz gegen Malicious Attachments und Files

• Für einen Anwender ist es nicht immer einfach zu erkennen, ob ein Anhang sicher ist oder nicht.

• Mit Microsoft Defender oder auch Trend Micro können nicht nur Anhänge sondern auch Files in SharePoint, Teams und OneDrive geschützt werden. Der Schutz wird über Safe Links Policies konfiguriert.

Unsere Empfehlung für besseren Schutz vor Cybercrime:

Microsoft 365 Business Premium bietet alle oben genannten Schutzmaßnahmen. Deshalb empfehlen wir Nutzern von Microsoft 365 Basic oder Standard, auf die sicherere Premium-Version zu wechseln.

Alternativ können wir Ihr Mailingsystem auch um die Tools von Trend Micro erweitern, dem Marktführer für Sicherheitssoftware.

Dieser Artikel könnte Sie auch interessieren

Die besten Digitalisierungsprojekte für KMU

Erkennen Ihre Mitarbeiter Phishing-Mails?